Phishing: Jak jej včas rozpoznat a „nenaletět“

Cílené phishingové útoky jsou na vzestupu. Patří k nejúspěšnějším strategiím prvotního průniku do prostředí. Z hlediska možných protiopatření, preventivních i následných, patří též mezi nejzávažnější hrozby. Phishing představuje skutečnou hrozbu jak pro jednotlivce, tak pro organizace, bez rozdílu zda se jedná o státní či soukromé. Na rozdíl od mnoha jiných typů útoků, užívaných kyberzločinci, phishing cílí na nejzranitelnější část informační infrastruktury – na „lidský faktor“, který je mnohem náchylnější k manipulaci tzv. sociálním inženýrstvím. Z tohoto důvodu je nejlepší formou obrany proti této hrozbě důsledná prevence formou vzdělávání uživatelů a jejich seznamování s aktuálními hrozbami. Uživatel, který je s principy phishingu obeznámen, a je schopen jej identifikovat se s menší pravděpodobností stane jeho obětí.

Co je to „phishing“ ?

Phishing je způsob získávání citlivých informací (např. uživatelská jména, hesla, jednorázová hesla, osobní certifikáty, rodná čísla, čísla kreditních karet a jejich bezpečnostní prvky...) pomocí falešného vystupování v roli důvěryhodné autority.

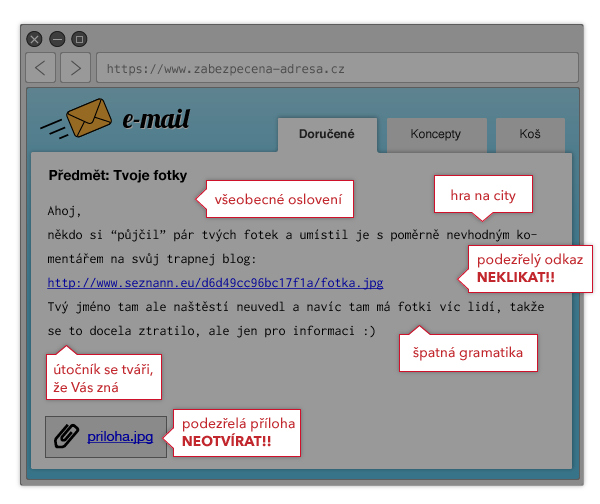

Phishingové útoky jsou prováděny mnoha různými způsoby včetně SMS zpráv, telefonických rozhovorů a nejběžněji e-mailovými zprávami. Samotné phishingové zprávy mohou využívat k vylákání citlivých informací nejrůznějších taktik a záminek, přesto však existují společné rysy, podle kterých mohou být identifikovány a následně v ideálním případě eliminovány.

Nejčastější formou phishingu, která je kyberútočníky používána, jsou právě e-mailové phishingové kampaně. Je tomu tak zejména kvůli nízké ceně a vysoké účinnosti takové kampaně. Za dobu potřebnou k oslovení jedné potenciální oběti formou telefonního rozhovoru je možno odeslat desetitisíce phishingových e-mailů.

K rozesílání těchto zpráv se zpravidla používá „osvědčených“ a nechvalně známých technik původně využívaných k rozesílání nevyžádaných obchodních sděleni (mass-mailing, spam), případně botnetů tvořených stroji nic netušících uživatelů.

Existují dokonce vývojové kity pro vytvoření botnetu rozesílajícího individuálně upravené phishingové e-maily na zakázku, které se mohou například zaměřit na klienty určité banky a od těch získávat přístupové údaje k internetovému bankovnictví či kreditním kartám.

Takto uzpůsobené útočné e-maily mají mnohem vyšší procento úspěšnosti než starší zprávy, které se vyznačovaly špatným překladem původně cizojazyčné zprávy, například: „Drahoušek zákazník“.

Jeden z velmi úspěšných „phishingových kitů“ se zaměřoval na okruh uživatelů, kteří jsou zvyklí pravidelně přijímat dokumenty od jiných uživatelů, jež znají, a kteří tedy příjem dokumentů formou přílohy k e-mailu v podstatě očekávají, zejména v komunikaci s uživateli ze svého adresáře.

Tento kit byl extrémně efektivní v prostředí velkých společností, současně byl schopen citelně zasáhnout jak vnitrokorporátní, tak zákaznickou komunikaci společnosti. V tomto konkrétním případě byli zasaženi zejména uživatelé využívající jedno z nejznámějších sítových úložišť.

* V prvním kroku uživatel obdržel e-mailovou zprávu předstírající, že je odeslaná uživatelovým spolupracovníkem (ve skutečnosti byla adresa získána z výroční zprávy společnosti a podvržena za účelem získání důvěry). Zpráva obsahovala odkaz na dokument na veřejném úložišti, ve kterém byl ukrytý malware, který infikoval uživatelův počítač trojským koněm; ten pro útočníka vykonával další kousek „špinavé práce“.

* Ve druhém kroku trojský kůň odeslal uživatelův osobní adresář útočníkovi. Útočník teď má k dispozici více důvěryhodných e-mailových adres společnosti. Zvýšil tak pravděpodobnost úspěchu.

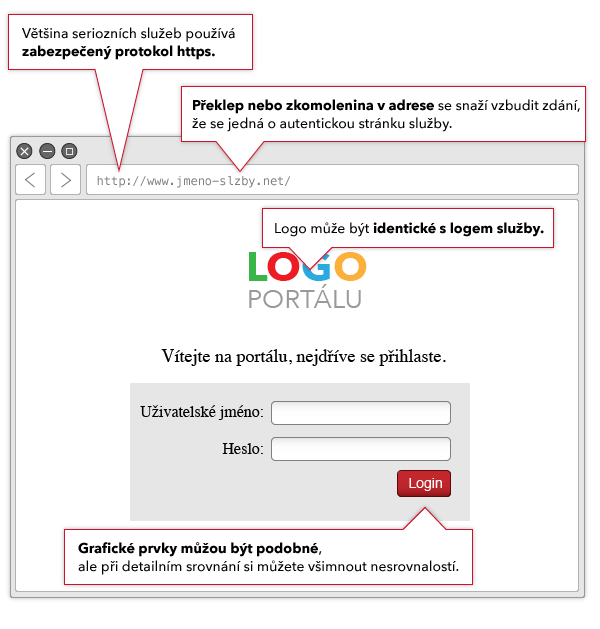

* Ve třetím kroku je uživateli otevřena důvěryhodně vypadající stránka připomínající stránku pro ověření identity sítového úložiště užívaného společností.

* Po vyplnění jména a hesla jsou tyto údaje odeslány útočníkovi a následně použity k autentifikaci ke skutečnému úložišti, ke kterému je uživatel následně přesměrován. Přihlášení „vypadá jako normálně“, jen útočník získal přihlašovací údaje.

Shrnutí

Jelikož phishing útočí na lidské slabosti, je třeba zlepšovat znalosti uživatelů o kybernetických hrozbách. Technické prostředky jsou často účinné až proti známým hrozbám. Na ty neznámé je třeba aplikovat „zdravý selský rozum“ (proč by se měl synovec Bahrajnského emíra na útěku před hněvem svého lidu chtít podělit o své miliony dollarů zrovna se mnou? Odkud vlastně vzal moji adresu?).

Je třeba si vypěstovat návyk nedůvěřovat e-mailům, které se jakkoli odlišují od běžných e-mailů, jaké běžně dostáváte.

Dokonce ani e-mailům od uživatelů z vašeho adresáře nelze bezmezně důvěřovat. Pokud pojmete jakékoli podezření ohledně pravosti e-mailu, ověřte si jeho pravost prostřednictvím jiného informačního kanálu (telefon, dopis).

Navykněte si používat elektronický podpis a přesvědčte k témuž i protistranu.

Důležitou a zejména důvěrnou korespondenci chraňte šifrováním.

Významným vodítkem je také formát zpráv. Pokud používáte korporátní šablony, jakákoli odlišnost od originálu je podezřelá.

Všímejte si též jazykových odlišností. Například pokud vám napíše kolega se španělským jménem e-mail lámanou angličtinou, zatímco vy víte, že se narodil v USA a anglicky mluví lépe než španělsky, je to také podezřelé.

NIKDY nezadávejte svoje přihlašovací údaje jinam než na zabezpečené přihlašovací stránky (https://), pro které jsou určené, tedy například svoje přihlašovací údaje ke službám jako Gmail, GoogleDrive a pod. NIKDY nic nezadávejte na stránkách, jejichž doménové jméno nekončí na google.com a nezačíná https://!